1. Defense in Depth là gì?

Defense in Depth (DiD), hay còn gọi là bảo mật phòng thủ nhiều lớp, là một chiến lược an ninh mạng sử dụng nhiều lớp bảo vệ khác nhau để bảo đảm rằng nếu một lớp bị tấn công, các lớp khác vẫn có thể ngăn chặn hoặc giảm thiểu thiệt hại.

Khái niệm này xuất phát từ chiến lược quân sự cổ điển: khi kẻ địch vượt qua lớp tường thành đầu tiên, họ vẫn phải đối mặt với nhiều tầng phòng thủ kế tiếp. Trong an ninh mạng, Defense in Depth hoạt động tương tự, với các lớp bảo vệ vật lý, kỹ thuật và hành chính cùng phối hợp để tạo nên bức tường an toàn vững chắc.

2. Tại sao Defense in Depth lại quan trọng?

Trong kỷ nguyên số, không có giải pháp bảo mật nào tuyệt đối. Một firewall hay phần mềm diệt virus riêng lẻ không thể chống lại mọi hình thức tấn công - từ DDoS, brute-force, đến khai thác API hoặc tấn công qua nhân viên nội bộ.

Defense in Depth mang lại 3 lợi ích cốt lõi:

- Giảm thiểu rủi ro: Khi một lớp phòng thủ bị vượt qua, các lớp còn lại vẫn tiếp tục hoạt động để bảo vệ dữ liệu và hệ thống. Ví dụ, nếu tường lửa bị tấn công, lớp WAF hoặc hệ thống giám sát hành vi vẫn có thể phát hiện và ngăn chặn truy cập trái phép, giúp doanh nghiệp không bị “sụp đổ dây chuyền”.

- Tăng khả năng phát hiện sớm: Nhiều tầng bảo vệ cùng theo dõi hoạt động trong hệ thống giúp nhận diện hành vi bất thường nhanh hơn. Khi các cơ chế phân tích log, AI phát hiện bất thường và cảnh báo sớm, doanh nghiệp có thể phản ứng trước khi sự cố lan rộng hoặc gây thiệt hại nghiêm trọng.

- Ngăn chặn lây lan nội bộ: Nếu một phần hệ thống bị xâm nhập, cơ chế phân vùng và cô lập (segmentation) sẽ giữ cho mối đe dọa không thể lan sang khu vực khác. Nhờ vậy, tác động của tấn công được giới hạn ở phạm vi hẹp, giúp quá trình khôi phục diễn ra nhanh chóng và an toàn hơn.

Đặc biệt trong bối cảnh AI, IoT và điện toán đám mây mở rộng không gian tấn công, Defense in Depth trở thành yêu cầu bắt buộc với mọi doanh nghiệp muốn duy trì tính liên tục, uy tín và an toàn dữ liệu.

3. Cấu trúc 3 lớp phòng thủ cốt lõi của Defense in Depth

Kiến trúc Defense in Depth được xây dựng dựa trên 3 lớp bảo vệ trọng yếu, tạo nên một hệ thống phòng thủ nhiều tầng vững chắc. Mỗi lớp đảm nhận vai trò riêng biệt - từ ngăn chặn truy cập vật lý trái phép, điều phối hành vi con người, cho đến triển khai các biện pháp kỹ thuật để bảo vệ dữ liệu và hạ tầng mạng.

.png)

3.1. Lớp bảo vệ vật lý (Physical Controls)

Đây là lớp phòng thủ ngoài cùng, tập trung vào việc ngăn chặn truy cập vật lý trái phép vào hệ thống và hạ tầng CNTT. Mục tiêu là bảo vệ các tài sản quan trọng như máy chủ, thiết bị mạng, hệ thống lưu trữ hoặc các thiết bị điều khiển công nghiệp (ICS) thông qua các biện pháp cụ thể:

- Kiểm soát truy cập vật lý: Sử dụng thẻ từ, mã PIN, hoặc xác thực sinh trắc học (vân tay, khuôn mặt) cho khu vực giới hạn.

- Bảo vệ chu vi: Lắp đặt hàng rào, cổng an ninh, tủ khóa, hoặc tường chắn bảo vệ khu vực nhạy cảm.

- Hệ thống giám sát và cảnh báo: Camera an ninh, cảm biến chuyển động, và báo động xâm nhập giúp giám sát liên tục 24/7.

- Bảo vệ môi trường: Duy trì điều kiện hoạt động ổn định với hệ thống làm mát, lọc bụi, chống rung và cảnh báo cháy nổ để ngăn hư hại phần cứng.

3.2. Lớp bảo vệ hành chính (Administrative Controls)

Đây là lớp phòng thủ định hướng con người và quy trình, đóng vai trò điều phối hoạt động và hành vi trong tổ chức theo chuẩn an ninh. Lớp này thiết lập chính sách, quy trình và chương trình đào tạo để đảm bảo mọi cá nhân đều hành động phù hợp với mục tiêu bảo mật:

- Chính sách và quy trình: Xây dựng quy định về sử dụng hệ thống, quản lý truy cập, ứng phó sự cố và đánh giá rủi ro định kỳ.

- Đào tạo & nâng cao nhận thức: Tổ chức các khóa huấn luyện an toàn thông tin, giúp nhân viên nhận diện tấn công phishing, social engineering và hành vi đáng ngờ.

- Kế hoạch ứng phó sự cố (IRP): Xác định rõ quy trình phát hiện, phản ứng và phục hồi sau sự cố để giảm thiểu thiệt hại.

- Quản lý nhà cung cấp và chuỗi cung ứng: Đảm bảo đối tác, nhà thầu và bên thứ ba tuân thủ tiêu chuẩn bảo mật tương đương với doanh nghiệp.

3.3. Lớp bảo vệ kỹ thuật (Technical Controls)

Đây là lớp phòng thủ lõi, sử dụng công cụ và cấu hình kỹ thuật nhằm bảo vệ hệ thống trước các mối đe dọa số. Lớp này là tuyến phòng thủ cuối cùng, chịu trách nhiệm ngăn chặn, phát hiện và phản ứng với tấn công mạng bằng các biện pháp cụ thể:

- Bảo mật mạng: Triển khai tường lửa (Firewall), hệ thống phát hiện và ngăn chặn xâm nhập (IDS/IPS) cùng khu phi quân sự (DMZ) để phân tách và bảo vệ mạng nội bộ.

- Quản lý truy cập: Áp dụng cơ chế Role-Based Access Control (RBAC), xác thực đa yếu tố (MFA) và giới hạn quyền người dùng.

- Bảo mật thiết bị (Host Security): Thường xuyên vá lỗi, cập nhật hệ điều hành, sử dụng phần mềm diệt virus và củng cố hệ thống (system hardening) để giảm thiểu lỗ hổng.

- Bảo mật dữ liệu: Mã hóa dữ liệu khi lưu trữ và truyền tải, kết hợp giải pháp sao lưu và phục hồi (backup & recovery) để đảm bảo tính toàn vẹn dữ liệu.

Ba lớp phòng thủ này hoạt động song song và hỗ trợ lẫn nhau, tạo nên một hệ thống bảo mật đa tầng toàn diện, giúp doanh nghiệp duy trì khả năng phát hiện, ngăn chặn và phục hồi hiệu quả trước mọi mối đe dọa an ninh mạng.

4. Defense in Depth trong kỷ nguyên AI & Cloud: Từ “phản ứng” đến “chủ động”

Trước đây, nhiều tổ chức chỉ phản ứng sau khi bị tấn công. Nhưng với mô hình Defense in Depth hiện đại, doanh nghiệp có thể phòng ngừa chủ động (Proactive Defense) nhờ công nghệ phân tích, học máy và dữ liệu hành vi.

4.1. Bảo mật chủ động (Proactive Security)

Defense in Depth ngày nay được hỗ trợ bởi:

- Threat Intelligence: thu thập thông tin mối đe dọa theo thời gian thực

- Vulnerability Scanning: rà soát lỗ hổng trước khi bị khai thác

- Behavioral Analysis: phân tích hành vi để phát hiện tấn công nội bộ hoặc bot ẩn danh

4.2. Bảo mật dự đoán (Predictive Security)

Nhờ AI/ML, hệ thống có thể dự đoán nguy cơ trước khi tấn công xảy ra bằng cách nhận diện mẫu hành vi bất thường, cảnh báo sớm và tự động chặn. Điều này giúp doanh nghiệp chuyển từ “bị động đối phó” sang “chủ động phòng ngừa” – một bước tiến chiến lược trong quản trị rủi ro mạng.

5. So sánh Defense in Depth với các mô hình bảo mật khác

Mỗi mô hình bảo mật đều có triết lý và phạm vi ứng dụng riêng, tùy thuộc vào mục tiêu và cấu trúc hệ thống của doanh nghiệp. Dưới đây là bảng so sánh giữa Defense in Depth, Zero Trust Security và Layered Security, ba cách tiếp cận phổ biến trong chiến lược an ninh mạng hiện nay.

| STT | Tiêu chí | Defense in Depth | Zero Trust Security | Layered Security |

| 1 | Triết lý | Nhiều lớp bảo vệ chồng lên nhau để giảm thiểu rủi ro. | “Không tin tưởng mặc định” - mọi truy cập đều cần xác minh. | Các lớp bảo vệ riêng biệt, không nhất thiết tương tác. |

| 2 | Trọng tâm | Giảm thiểu thiệt hại và tăng khả năng phục hồi. | Hạn chế tối đa quyền truy cập và liên kết nội bộ. | Đa dạng công cụ, ít chú trọng phối hợp. |

| 3 | Phạm vi | Bao phủ toàn diện: vật lý, kỹ thuật, hành chính. | Chủ yếu tập trung vào xác thực danh tính và truy cập. | Chủ yếu tập trung vào kỹ thuật. |

| 4 | Ưu điểm | Tạo độ chồng chéo, tăng khả năng chịu đựng trước tấn công. | Giảm nguy cơ nội gián, rò rỉ dữ liệu. | Dễ triển khai nhưng thiếu tính đồng bộ. |

Mỗi mô hình bảo mật đều có thế mạnh riêng: Zero Trust giúp kiểm soát truy cập chặt chẽ, Layered Security đơn giản và dễ triển khai, trong khi Defense in Depth mang lại khả năng phòng thủ nhiều lớp và phục hồi cao. Khi được kết hợp linh hoạt, ba mô hình này có thể bổ trợ cho nhau, giúp doanh nghiệp xây dựng hệ thống an ninh mạng toàn diện và bền vững hơn.

6. Defense in Depth trong quản trị rủi ro và tuân thủ (GRC)

Hệ thống Governance - Risk - Compliance (GRC) đóng vai trò điều phối để Defense in Depth hoạt động hiệu quả. Cụ thể:

- Governance (Quản trị bảo mật): Đây là nền tảng định hướng cho toàn bộ chiến lược an ninh thông tin, đảm bảo các chính sách, quy trình và tiêu chuẩn vận hành luôn phù hợp với mục tiêu bảo mật của tổ chức. Governance giúp doanh nghiệp xác định rõ vai trò, trách nhiệm và quyền hạn của từng bộ phận trong việc quản lý rủi ro, giám sát tuân thủ và phản ứng khi có sự cố bảo mật xảy ra.

- Risk Management (Quản lý rủi ro): Hoạt động quản lý rủi ro giúp nhận diện, phân tích và đánh giá mức độ nghiêm trọng của từng mối đe dọa, từ đó xác định các lớp phòng thủ ưu tiên cần được đầu tư và củng cố. Thông qua quy trình đánh giá định kỳ, doanh nghiệp có thể tối ưu hóa nguồn lực bảo mật, tập trung vào những điểm yếu có khả năng bị khai thác cao nhất, đồng thời nâng cao khả năng phục hồi khi xảy ra sự cố.

- Compliance (Tuân thủ tiêu chuẩn): Compliance đảm bảo toàn bộ hệ thống bảo mật vận hành đúng theo các tiêu chuẩn và quy định quốc tế như ISO/IEC 27001, GDPR, PCI DSS… Việc tuân thủ không chỉ giúp doanh nghiệp giảm rủi ro pháp lý và uy tín, mà còn chứng minh năng lực bảo vệ dữ liệu của tổ chức trước khách hàng và đối tác. Đây là bước quan trọng giúp doanh nghiệp đạt được niềm tin và lợi thế cạnh tranh bền vững trong môi trường số.

Sự kết hợp giữa GRC và Defense in Depth giúp tổ chức không chỉ an toàn hơn mà còn duy trì uy tín, đáp ứng yêu cầu kiểm toán và pháp lý trong môi trường kinh doanh toàn cầu.

7. VNIS - Giải pháp bảo mật đa tầng dựa trên triết lý Defense in Depth

Tại Việt Nam và châu Á, VNETWORK là một trong những đơn vị tiên phong ứng dụng mô hình Defense in Depth hiện đại nhất thông qua giải pháp VNIS (VNETWORK Internet Security) - nền tảng bảo mật đa lớp được xây dựng dựa trên AI và hạ tầng toàn cầu.

7.1. Cấu trúc phòng thủ nhiều lớp của VNIS

VNIS tái hiện triết lý Defense in Depth thông qua mô hình hai lớp bảo vệ trọng yếu, kết hợp giữa AI và hạ tầng toàn cầu, mang đến khả năng phòng thủ chủ động trước mọi hình thức tấn công mạng hiện nay.

Lớp 1 - AI Smart Load Balancing & Multi-CDN

Kết hợp AI Smart Load Balancing với hệ thống Multi-CDN toàn cầu, VNIS giúp hấp thụ và phân tán lưu lượng tấn công DDoS Layer 3/4 một cách hiệu quả. Sở hữu hơn 2.300 PoPs tại 146 quốc gia, lớp này đảm bảo hệ thống của doanh nghiệp luôn ổn định và không gián đoạn.

Lớp 2 - Cloud WAAP (Web Application and API Protection)

Cloud WAAP là lớp bảo vệ ứng dụng và API, được vận hành bởi công nghệ AI-driven Protection.

Giải pháp này giúp ngăn chặn tấn công DDoS Layer 7, bot độc hại, và các lỗ hổng nằm trong danh sách OWASP Top 10 như SQL Injection, XSS, CSRF, API Abuse…

Như vậy, VNIS kết hợp Rule-based, Behaviour-based và AI-driven Analysis để phát hiện và ngăn chặn mối đe dọa theo thời gian thực, giúp doanh nghiệp duy trì hiệu suất cao và trải nghiệm người dùng liền mạch ngay cả trong giai đoạn bị tấn công.

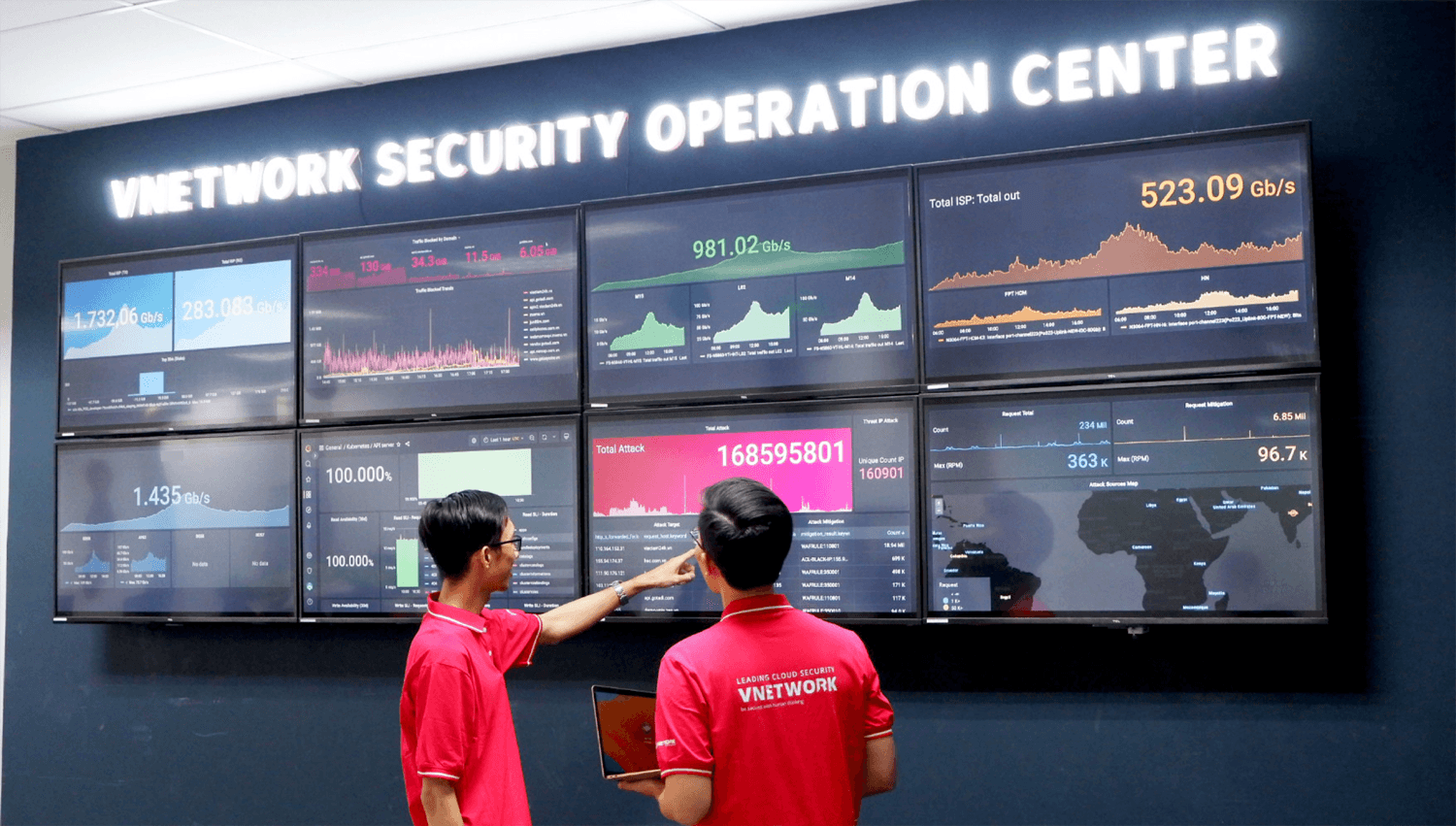

7.2. SOC toàn cầu & đội ngũ chuyên gia 24/7

VNIS được giám sát bởi SOC (Security Operation Center) đa quốc gia tại Việt Nam, Singapore, Hong Kong, Đài Loan...

- Phản ứng dưới 5 phút khi phát hiện bất thường

- Báo cáo realtime lưu lượng và rủi ro

- Hỗ trợ đa ngôn ngữ và đa nền tảng

Một ví dụ điển hình là FireAnt, nền tảng đầu tư tài chính hàng đầu Việt Nam, từng chịu tấn công DDoS quy mô lớn khiến hệ thống gián đoạn. Sau khi triển khai VNIS, đội ngũ chuyên gia VNETWORK nhanh chóng kích hoạt Multi-CDN toàn cầu, cô lập nguồn tấn công và khôi phục hiệu suất truyền tải chỉ trong vài phút. Nhờ mô hình Defense in Depth mà VNIS triển khai, FireAnt không chỉ ngăn chặn triệt để tấn công mà còn tối ưu tốc độ truy cập cho hàng nghìn nhà đầu tư trong giờ cao điểm.

Chia sẻ về yếu tố cốt lõi giúp VNIS đạt hiệu quả cao, ông Nguyễn Văn Tạo - Giám đốc Công ty bảo mật VNETWORK, cho biết: “Để bảo vệ hệ thống hiệu quả, công nghệ là cần thiết, nhưng quan trọng hơn là sự giám sát liên tục của các chuyên gia giàu kinh nghiệm.” Ông nhấn mạnh, bảo mật là một hệ thống đa lớp, nơi con người, quy trình, hạ tầng và công nghệ phối hợp chặt chẽ để tạo nên phòng tuyến toàn diện. Đây cũng chính là triết lý mà VNETWORK áp dụng khi phát triển VNIS, giải pháp bảo mật đa tầng do AI điều khiển, giúp doanh nghiệp phát hiện sớm, ngăn chặn nhanh và phục hồi kịp thời trước mọi mối đe dọa an ninh mạng.

8. Kết luận

Trong bối cảnh các cuộc tấn công mạng ngày càng gia tăng và phức tạp, Defense in Depth đã trở thành yếu tố bắt buộc đối với mọi tổ chức mong muốn duy trì hoạt động an toàn và bền vững. Với VNIS của VNETWORK, chiến lược này được triển khai thực tế thông qua hạ tầng toàn cầu mạnh mẽ, công nghệ AI tiên tiến và đội ngũ chuyên gia an ninh trực chiến 24/7.

VNETWORK, Trung tâm Ứng cứu An ninh mạng toàn diện, tiên phong trong các giải pháp hạ tầng, truyền tải và bảo mật tại Việt Nam và khu vực châu Á!

FAQ - Câu hỏi thường gặp về Defense in Depth

1. Defense in Depth là gì?

Defense in Depth là chiến lược bảo mật đa lớp, sử dụng nhiều lớp kiểm soát (vật lý, kỹ thuật, hành chính) để giảm thiểu rủi ro khi một lớp bị tấn công.

2. Defense in Depth khác gì với Zero Trust?

Zero Trust tập trung vào “Không tin tưởng mặc định” - mọi truy cập đều cần xác minh, còn Defense in Depth tạo nhiều lớp phòng thủ chồng lấn để ngăn và cô lập tấn công, tăng độ bền vững tổng thể.

3. Defense in Depth khác với các phương pháp an ninh mạng truyền thống như thế nào?

Khác với mô hình bảo mật truyền thống thường chỉ dựa vào một lớp tường lửa hoặc phần mềm chống virus, Defense in Depth phối hợp nhiều lớp bảo vệ từ hạ tầng, ứng dụng đến con người và quy trình. Cách tiếp cận này giúp tăng khả năng phát hiện sớm, ngăn chặn kịp thời và phục hồi nhanh sau sự cố.

4. Defense in Depth giúp giảm thiệt hại tấn công mạng như thế nào?

Nhờ có nhiều lớp bảo vệ độc lập, nếu một lớp bị xâm nhập, các lớp khác vẫn hoạt động để ngăn tấn công lan rộng, giúp doanh nghiệp duy trì hoạt động ổn định và an toàn.

5. VNIS có áp dụng Defense in Depth không?

Có. VNIS của VNETWORK được xây dựng trên triết lý Defense in Depth, kết hợp Multi-CDN, AI-driven WAAP và SOC toàn cầu để bảo vệ đa tầng.

6. Doanh nghiệp nhỏ có thể áp dụng Defense in Depth không?

Hoàn toàn có thể. Các doanh nghiệp nhỏ nên bắt đầu bằng giải pháp bảo mật tích hợp như VNIS để tiết kiệm chi phí nhưng vẫn có bảo vệ đa tầng.

7. Doanh nghiệp nên bắt đầu triển khai chiến lược Defense in Depth như thế nào?

Doanh nghiệp có thể bắt đầu bằng việc đánh giá rủi ro, xác định tài sản quan trọng cần bảo vệ, sau đó triển khai từng lớp bảo vệ ưu tiên (như tường lửa, WAF, giám sát SOC...). Việc hợp tác với các đơn vị chuyên sâu như VNETWORK sẽ giúp tối ưu chiến lược và giảm gánh nặng kỹ thuật.