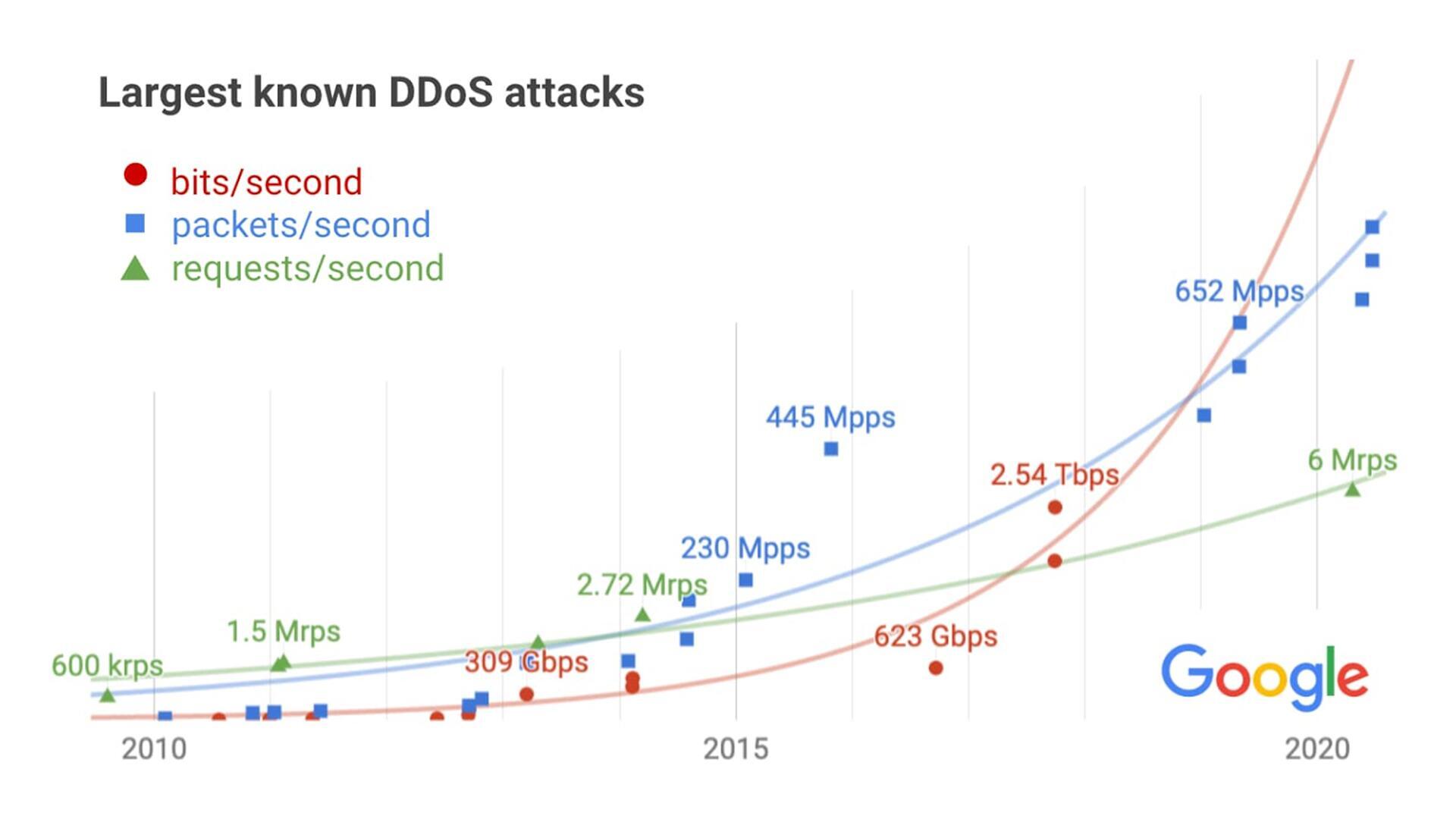

Báo cáo tổng quan các mối đe dọa DDoS năm 2021 cho thấy, các cuộc tấn công từ chối dịch vụ (DDoS) không ngừng phát triển về quy mô, số lượng, tần suất cũng như mức độ phức tạp. Mặc dù thời lượng tấn công đã giảm so với các năm trước. Nhưng số lượng các cuộc tấn công DDoS mỗi tháng tăng gấp 4 lần. Số lượng các cuộc tấn công tăng gấp 2 lần và số lượng gói tin tăng gấp 3 lần so với năm 2020.

Bài viết này sẽ chia sẻ về 5 cuộc tấn công DDoS từng khiến các trang báo phải tốn rất nhiều giấy mực. Các cuộc tấn công này đều có quy mô lớn, nhưng đó chỉ là một phần của câu chuyện. Chúng tôi cũng đã rút ra một số kết luận hữu ích cho bạn đọc để có thể ngăn chặn các cuộc tấn công vào doanh nghiệp của mình.

#5. Cuộc tấn công từ chối dịch vụ DDoS vào Spamhaus (tháng 3 năm 2013)

Năm 2013, hacker đã tận dụng nguồn lực máy tính ít ỏi để tạo ra lượng traffic tới 300 Gbit/s. Mục tiêu là Spamhaus - một dịch vụ chặn spam mail. Cuộc tấn công này đã thành công làm hàng triệu người dùng ở châu Âu gián đoạn truy cập Internet. Và đó là một trong những cuộc tấn công nghiêm trọng nhất trong lịch sử tấn công DDoS. Sự việc kéo dài khoảng 2 tuần. Sau đó được xác định là do một nhân viên của một công ty Hà Lan gây ra. Người này đã bị Spamhaus đưa vào danh sách đen vì đã gửi spam mail.

Tại sao điều này đáng sợ?

Theo báo cáo tổng quan các mối đe dọa DDoS năm 2021, DDoS attack có thể làm tê liệt tài nguyên mạng. Các website có thể được thuê trực tuyến với giá chỉ 5 đô la một giờ. Kẻ tấn công Spamhaus chỉ dùng số lượng nhỏ các máy tính mà đã có thể tạo ra sức mạnh tấn công lớn như vậy. Trên thực tế, thế giới đầy rẫy kẻ thù xung quanh. Chỉ cần số tiền nhỏ đã có thể thực hiện một tấn công DDoS, gây ra hậu quả nghiêm trọng. Nó ảnh hưởng đến danh tiếng thương hiệu, kèm theo đó là tốn các nguồn lực thu dọn “tàn cuộc”.

#4. DDoS attack vào 6 ngân hàng Hoa Kỳ (tháng 9 năm 2012)

Vào 12/3/2012, 6 ngân hàng hàng đầu Hoa Kỳ đã bị tấn công từ chối dịch vụ DDoS. Đây là số lượng các tổ chức bị nhắm mục tiêu trong một ngày lớn nhất tại thời điểm đó. Cuộc tấn công này đã làm gián đoạn hệ thống ngân hàng của khách hàng. Từ gián đoạn 30 phút đến sự cố trực tuyến kéo dài vài giờ đồng hồ. Các bot được sử dụng trong cuộc tấn công này được gọi là Brobot. Chúng tạo ra hơn 60 gigabit traffic mỗi giây. Những kẻ tấn công đã áp đảo mục tiêu bằng một loạt các phương pháp tấn công DDoS khác nhau. Mục đích của chúng là cố gắng xác định phương pháp nào hoạt động hiệu quả.

Tại sao điều này đáng sợ?

Bạn hãy tưởng tượng, nếu một lĩnh vực được đầu tư các giải pháp bảo mật tiên tiến nhất và mạnh mẽ nhất cũng có thể bị tấn công DDoS thì như thế nào? Chắc chắn tấn công vào một tổ chức trong bất kỳ lĩnh vực nào cũng là một điều dễ dàng đối với các hacker. Sự cố này nhấn mạnh tầm quan trọng của việc phải trang bị các giải pháp bảo mật để chống lại tất cả các cuộc tấn công. Không phải chỉ riêng những tổ chức có khả năng bị tấn công cao nhất.

Thứ hai, cuộc tấn công này được cho là do cánh quân sự của tổ chức Hamas Palestine thực hiện. Họ không phải là tổ chức khủng bố được đầu tư mạnh mẽ duy nhất. Vẫn còn rất nhiều các tổ chức khác có năng lực như vậy. Các cuộc tấn công này sẽ gây ảnh hưởng lớn đến doanh thu và giảm uy tín thương hiệu, hình ảnh của họ trong mắt công chúng.

#3. Tấn công từ chối dịch vụ phân tán nhằm vào GitHub (tháng 2 năm 2018)

Vào 2018, ISP và nền tảng phát triển phần mềm cloud-native GitHub đã phải điêu đứng trước cuộc tấn công từ chối dịch vụ phân tán được cho là lớn nhất trong lịch sử đến thời điểm đó. Những kẻ tấn công đã chiếm đoạt hệ thống bộ nhớ phân tán hiệu suất cao. Bộ nhớ đó được gọi là “memcaching” - thường được sử dụng để tăng tốc các trang web và mạng. Chúng dùng memcaching để khuếch đại lưu lượng truy cập trực tiếp vào GitHub. Đầu tiên, các hacker sẽ giả mạo địa chỉ IP của GitHub. Sau đó giành quyền kiểm soát các trường hợp mà GitHub thông báo “truy cập Internet công cộng ngẫu nhiên”. Các trường hợp đó được lưu trong bộ nhớ cache của GitHub. Cuộc tấn công đã tạo ra 1,35 Tbps và kéo dài 8 phút. GitHub đã hoàn toàn mất kết nối trong 5 phút và gián đoạn kết nối trong 4 phút.

Tại sao điều này đáng sợ?

Nền tảng cloud-native được xem là nơi an toàn và được chuẩn bị tốt để ngăn chặn các sự cố. Tuy nhiên, các phiên bản vẫn có thể bị truy cập công khai. Điều này tạo cơ hội cho hacker “trà trộm” vào hệ thống, tạo ra các cuộc tấn công DDoS lớn. Qua cuộc tấn công này, chúng ta có thể thấy được memcaching cũng có thể đưa vào kịch bản tấn công từ chối dịch vụ phân tán. Nó đã khuếch đại traffic gửi đến GitHub lên 50.000 lần.

#2. Tấn công từ chối dịch vụ DDoS vào Google (2017)

Vào tháng 10 năm 2020, Nhóm phân tích mối đe dọa của Google (TAG) đã đưa ra một báo cáo muộn màng. Vào 2017, một số ISP của Trung Quốc đã sử dụng các phương pháp tấn công DDoS khác nhau để thực hiện cuộc tấn công khuếch đại UDP vào hàng nghìn IP của Google. Cuộc tấn công đạt đỉnh điểm với tốc độ 2,5 Tbps. Điều đáng sợ là nó kéo dài đến tận…6 tháng. Mặc dù 3 năm sau mới công khai, nhưng TAG tuyên bố đây là cuộc tấn công DDoS lớn nhất trong lịch sử cho đến thời điểm đó. Một kỹ sư của Google đã nhận xét: “Những kẻ tấn công đã sử dụng một số mạng để tạo ra 167 triệu gói tin mỗi giây (Mpps). Chúng kết hợp 180.000 máy chủ CLDAP, DNS và SMTP. Và gửi lượng lớn phản hồi đến hệ thống chúng tôi.”

Tại sao điều này đáng sợ?

Cuộc tấn công Google lần này được cho là do các hacker được Nhà nước bảo trợ gây ra. Những kẻ tấn công này thường được tài trợ tài nguyên rất tốt và có khả năng kéo dài các cuộc tấn công. Chúng không chỉ dễ dàng thu thập thông tin về tất cả phạm vi mạng và dịch vụ mạng. Hơn thế nữa, chúng có thể khai thác thông tin nội bộ để thực hiện các cuộc tấn công mạnh mẽ. Google được xem như là một gã khổng lồ công nghệ. Họ có thể phân tán cuộc tấn công trong ngắn (và dài) hạn. Nhưng các tổ chức nhỏ hơn khó có thể làm được điều đó.

#1. Tấn công Distributed Denial of Service vào AWS (ngày 1 tháng 2 năm 2020)

Vào năm 2020, Amazon Web Services (AWS) đã phải đối mặt với một cuộc tấn công khối lượng lớn. AWS không tiết lộ khách hàng nào là mục tiêu của cuộc tấn công này. Kẻ tấn công đã sử dụng CLDAP – một giao thức dành cho thư mục người dùng. Chúng đã quét và xác định một số lượng lớn các máy chủ CLDAP của bên thứ ba dễ bị tấn công. Sau đó, khuếch đại từ 56 đến 70 lần khối lượng dữ liệu được gửi đến địa chỉ IP của nạn nhân. Cuộc tấn công kéo dài trong ba ngày với lượng traffic cao nhất là 2,3 Tbps. Đây là cuộc tấn công lớn nhất trong lịch sử cho đến thời điểm đó.

Tại sao điều này là đáng sợ?

Mặc dù cuộc tấn công này gây ra gián đoạn trong thời gian ngắn. Nhưng mối quan tâm chính là khối lượng cũng như mức độ phức tạp của nó. AWS là một trong những gã khổng lồ “All things computing”. Giống như Google vào năm 2017, họ có thể giảm thiểu mối đe dọa và ngăn chặn cuộc tấn công. Phải có những chiến lược chống tấn công Distributed Denial of Service mạnh mẽ như các công ty lớn trên mới có thể bảo vệ doanh thu và duy trì danh tiếng thương hiệu của bạn.

Đó có phải là những cuộc tấn công DDoS lớn nhất?

Khi xu hướng tấn công mạng và tống tiền trực tuyến tiếp tục phát triển, quy mô và mức độ phức tạp của các cuộc tấn công cũng sẽ tăng theo. Vì vậy, không ai có thể đảm bảo rằng 5 cuộc tấn công trên là lớn nhất lịch sử. Chúng ta phải thừa nhận rằng những kẻ tấn công luôn tồn tại và là trở ngại của thời đại thông tin. Bất kỳ một tổ chức hay doanh nghiệp nào đều có thể là nạn nhân của chúng. Các cuộc tấn công có thể xảy ra bất ngờ và gây ra những hậu quả nghiêm trọng.

“Phòng bệnh hơn chữa bệnh”. Các doanh nghiệp nên trang bị cho chính mình những biện pháp bảo vệ trước khi chúng xảy đến để tránh các hậu quả khôn lường. VNETWORK được biết đến là một trung tâm ứng cứu và bảo mật an ninh mạng hàng đầu tại Việt Nam. Giải pháp DDoS Protection của VNIS (VNETWORK Internet Security) đã thành công ngăn chặn các cuộc tấn công cho nhiều khách hàng trong và ngoài nước.

Đăng ký bảo vệ Website toàn diện trong 7 ngày miễn phí tại VNIS.VN hoặc gọi ngay hotline: (028) 7306 8789 để được hỗ trợ nhanh nhất.

Xem thêm: